Google Hacking e Ingenieria Social - Clase 1 - Gustavo A. Lugo - Consultora Tecnologia y Seguridad " CTS"

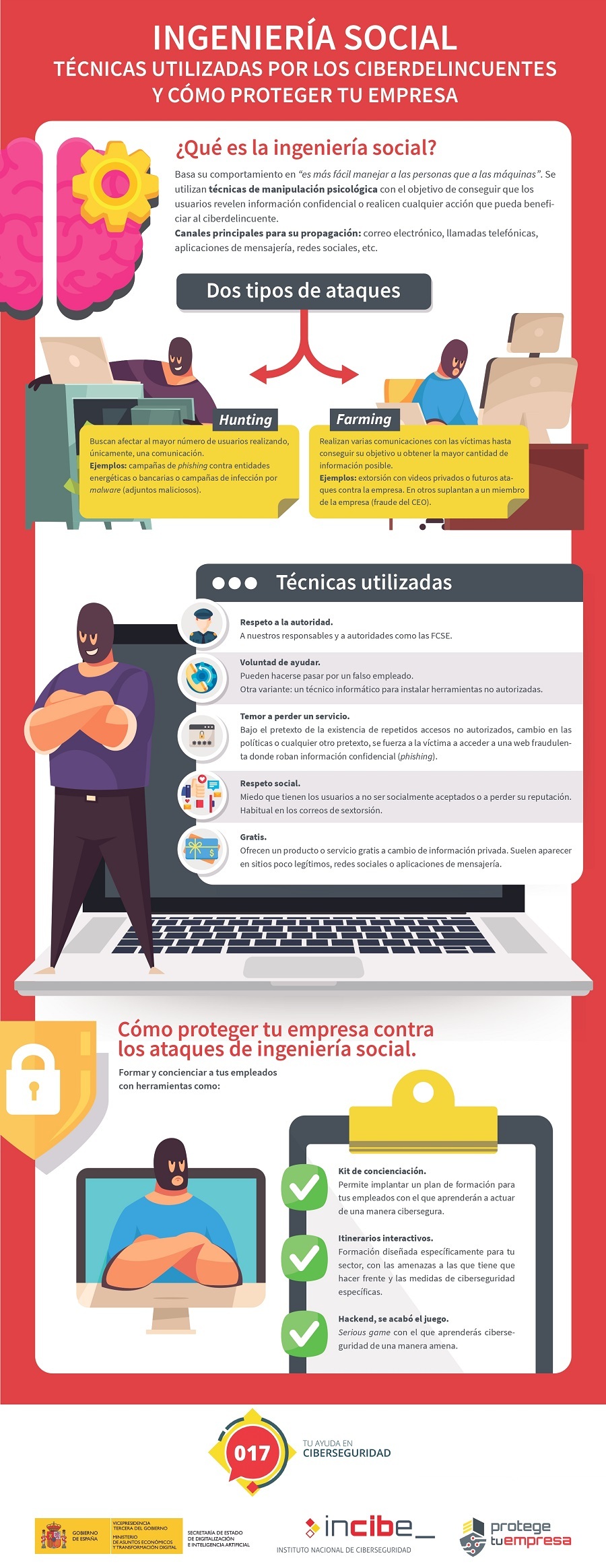

En 97% de los ciberataques se utilizan herramientas de ingeniería social para adquirir credenciales – Banca y Negocios

▷ Social-Engineer Toolkit » Kit de Herramientas para Ingeniería Social | Ingenieria social, Socialismo, Ingenieria

El ciclo de la Ingeniería Social. ¿Cómo preparan los ciberdelincuentes un ataque de Ingeniería Social? | Oficina de Seguridad del Internauta

Videotutorial Ingeniería social - Fundamentos de la programación: Seguridad web | LinkedIn Learning, antes Lynda.com

Los ataques de phishing basados en la ingeniería social se duplicarán en 2022 | Endpoint | IT Digital Security